Kali零基础Web安全工程师实战就业班 立足Web安全领域的Kali零基础实战就业进阶班

Kali零基础Web安全工程师实战就业班 立足Web安全领域的Kali零基础实战就业进阶班

===============课程介绍===============

课程从最基础的概念开始,系统地介绍了Kali Linux的使用和Web安全领域的相关知识。我通过课堂讲解、实际操作、案例分析等多种学习方式,逐步掌握了各种常用的Web安全工具和技术,比如漏洞扫描、注入攻击、跨站脚本(XSS)等。同时,课程注重理论与实践相结合,每个知识点都有相应的实验和练习,让我能够真正地将所学应用到实际情境中,加深了对知识的理解和记忆。

在学习过程中,最让我感受深刻的是课程的导师团队。他们不仅在课堂上传授知识,还提供了许多实际案例和经验分享,让我对Web安全领域有了更深刻的认识。而且,导师们在我遇到困难时总是耐心地解答我的问题,给予我鼓励和支持,让我能够克服难关,不断前进。

===============课程目录===============

├─01、Kali开班典礼.mp4

├─02、安装测试系统Kali.mp4

├─03、Kali网络配置.mp4

├─04、利用第三方服务对目标进行被动信息收集.mp4

├─05、使用Shodan搜索引擎进行搜索的方法.mp4

├─06、基于Nmap的扫描方式.mp4

├─07、使用NMAP通过僵尸主机进行僵尸扫描的原理.mp4

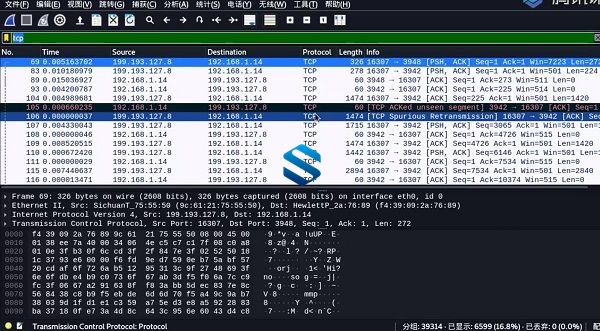

├─08、WireShark抓包-协议分析.mp4

├─09、实战:WireShark抓包解决服务器被上不了网.mp4

├─10、NMAP高级使用技巧和扫描审计.mp4

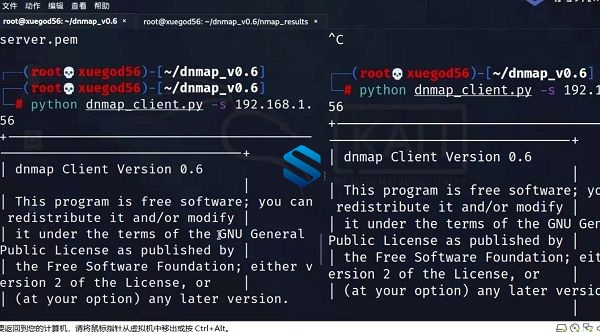

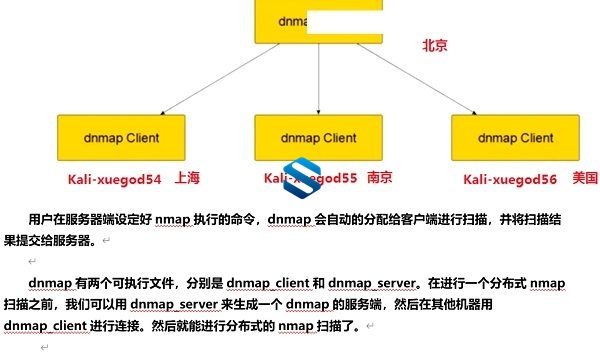

├─11、使用DNMAP分布式集群执行大量扫描任务审计.mp4

├─12、Metasploit测试框架的基本使用.mp4

├─13、使用msfWin7主机并远程执行命令的审计.mp4

├─14、Metasploit测试之信息收集.mp4

├─15、基于SNMP协议收集主机信息.mp4

├─16、使用windows和linux客户端进行的审计.mp4

├─17、揭秘通过制作deb软件包来触发后的审计方法.mp4

├─18、揭秘0day双杀-java环境-宏感染的审计方法.mp4

├─19、基于java环境的获取shell的审计方法.mp4

├─20、基于宏感染word文档获取shell的审计方法.ts

├─21、安卓客户端的原理及防御方法.mp4

├─22、0DAY获取shell的审计方法.mp4

├─25、Frp内网穿透服务器在中的应用.mp4

├─26、kali配置MSF接收来自公网的shell的审计.mp4

├─27、跨网段获取内网shell的审计方法.mp4

├─28、PHP开发环境搭建及常用数据库操作.mp4

├─29、PHP常用数据库操作增删改查.mp4

├─30、表单提交方法GET和POST的区别-实战留言板.mp4

├─31、解析PHP一句话-读写COOKIE及调用Linux命令.mp4

├─32、sql原理和sqli-labs实验环境搭建.mp4

├─33、实战SQLI-LABS之浏览器插件hackbar教学.mp4

├─34、联合查询-盲注-读写文件-报错审计.mp4

├─35、SQL-联合查询-获取数据库数据审计方法.mp4

├─36、使用burpsuite进行SQL审计.mp4

├─37、使用Burpsuite进行POST方式的SQL审计.mp4

├─38、HTTP头的方式审计.mp4

├─39、SQL的基本防御手段和绕过技术审计方法.mp4

├─40、通过二次修改其他用户密码的审计方法.mp4

├─41、如何防御SQL的审计方法.mp4

├─42、使用SQLMAP自动化探测SQL的审计方法.mp4

├─43、毕业项目设计作业讲解.mp4

(1)\课件

(2)\课件\第10章-利用0day双杀-java环境-宏感染-安卓客户端

(3)\课件\第11章-Metasploit测试之制作隐藏

├─第11章-Metasploit测试之制作隐藏-v20-实验操作步骤.pdf

(4)\课件\第12章-Frp内网穿透服务器在中的应用

├─00 – 必看.html

├─README.md

├─第12章-Frp内网穿透服务器在中的应用-v17-实验操作步骤.pdf

(5)\课件\第13章-PHP开发环境搭建及常用数据库操作

├─第13章-PHP开发环境搭建及常用数据库操作-v8-实验操作步骤.pdf

(6)\课件\第14章-表单提交方法GET和POST的区别-实战留言板

├─第14章-表单提交方法GET和POST的区别-实战留言板-v11-实验操作步骤.pdf

(7)\课件\第15章-PHP一句话-读写COOKIE-执行Linux系统命令

├─第15章-PHP一句话-读写COOKIE-执行Linux系统命令-v8-实验操作步骤.pdf

(8)\课件\第16章-sql原理和sqli-labs实验环境搭建

├─第16章-sql原理和sqli-labs实验环境搭建-v26-实验操作步骤.pdf

(9)\课件\第17章-联合查询-盲注-读写文件-报错

├─第17章-联合查询-盲注-读写文件-报错-v19-实验操作步骤.pdf

(10)\课件\第18章-使用burpsuite进行SQL

├─第18章-使用burpsuite进行SQL-v14-实验操作步骤.pdf

(11)\课件\第19章-SQL的基本防御手段和绕过技术

├─00 – 必看.html

├─README.md

├─第19章-SQL的基本防御手段和绕过技术-v12-实验操作步骤.pdf

(12)\课件\第1章-安装测试系统Kali

├─第1章-安装测试系统Kali-v25-实验操作步骤.pdf

(13)\课件\第20章-使用SQLMAP自动化探测SQL

├─第20章-使用SQLMAP自动化探测SQL-v12-实验操作步骤.pdf

(14)\课件\第3章-利用第三方服务对目标进行被动信息收集防止被发现

├─第3章-利用第三方服务对目标进行被动信息收集防止被发现-v19-实验操作步骤.pdf

(15)\课件\第4章-主动信息收集

├─00 – 必看.html

├─README.md

├─第4章-主动信息收集-v22-实验操作步骤.pdf

(16)\课件\第5章-WireShark抓包-协议分析

├─第5章-WireShark抓包及常用协议分析-v14-实验操作步骤.pdf

(17)\课件\第6章-NMAP高级使用技巧和扫描发现

├─第6章-NMAP高级使用技巧和扫描发现-v17-实验操作步骤.pdf

(18)\课件\第7章-Metasploit测试框架的基本使用

├─第7章-Metasploit测试框架的基本使用-v20-实验操作步骤.pdf

(19)\课件\第8章-Metasploit测试之信息收集

├─第8章-Metasploit测试之信息收集-v13-实验操作步骤.pdf

(20)\课件\第9章-制作windows和linux客户端恶意软件进行

├─第9章-制作windows和linux客户端恶意软件进行-v19-实验操作步骤.pdf

(21)\课件\第10章-利用0day双杀-java环境-宏感染-安卓客户端\课程资料

├─3d.apk

├─apktool.jar

├─cn_office_professional_plus_2007_dvd_X12-38713.iso

├─jre-7u17-windows-i586.exe

├─master

(22)\课件\第11章-Metasploit测试之制作隐藏\课程资料

├─Vegile-master.zip

(23)\课件\第12章-Frp内网穿透服务器在中的应用\课程资料

├─frp_0.33.0_linux_amd64.tar.gz

├─frp_0.33.0_windows_amd64.zip

├─phddns_5_1_amd64.deb

(24)\课件\第13章-PHP开发环境搭建及常用数据库操作\课程资料

├─add.php

├─book.sql

├─conn.php

├─delete.php

├─select1.php

├─select2.php

├─select3.php

├─update.php

(25)\课件\第14章-表单提交方法GET和POST的区别-实战留言板\课程资料

├─del.php

├─edit.php

├─guestbook.php

├─save_add.php

├─save_edit.php

(26)\课件\第15章-PHP一句话-读写COOKIE-执行Linux系统命令\课程资料

├─antSword-master.zip

├─Burp_Suite_Pro_v1.7.37_Loader_Keygen.zip

├─蚁剑-AntSword-Loader-v4.0.3-win32-x64.zip

(27)\课件\第16章-sql原理和sqli-labs实验环境搭建\课程资料

├─firefox-67.0.4.tar.bz2

├─hackbar2.1.3-master.zip

├─sqli-labs-master.zip

(28)\课件\第17章-联合查询-盲注-读写文件-报错\课程资料

(29)\课件\第18章-使用burpsuite进行SQL\课程资料

(30)\课件\第19章-SQL的基本防御手段和绕过技术\课程资料

(31)\课件\第1章-安装测试系统Kali\课程资料

├─bt到kali的发展史.mp4

├─kali-linux-2021.1-installer-amd64.iso.torrent

├─Kali安装中文输入法ibus-v2.pdf

├─vmware16-16.1.2-解压密码: xuegod .zip

(32)\课件\第20章-使用SQLMAP自动化探测SQL\课程资料

(33)\课件\第3章-利用第三方服务对目标进行被动信息收集防止被发现\课程资料

(34)\课件\第4章-主动信息收集\课程资料

├─TCP建立链接-3次握手.gif

(35)\课件\第5章-WireShark抓包-协议分析\课程资料

├─TCP建立链接-3次握手.gif

├─tcp断开链接-4次挥手.gif

(36)\课件\第6章-NMAP高级使用技巧和扫描发现\课程资料

├─all-2.0.tar.gz

├─dnmap_v0.6.tgz

├─Nessus-8.13.1-debian6_amd64.deb

├─Nessus-8.13.1-x64.msi

├─nmap-7.91-setup.exe

(37)\课件\第7章-Metasploit测试框架的基本使用\课程资料

├─metasploitable-linux-2.0.0.zip

(38)\课件\第8章-Metasploit测试之信息收集\课程资料

(39)\课件\第9章-制作windows和linux客户端恶意软件进行\课程资料

├─QvodPlayer.zip

(40)\课件\第6章-NMAP高级使用技巧和扫描发现\课程资料\dnmap依赖包;目录中文件数:20个

├─libffi6_3.2.1-9_amd64.deb

├─python-asn1crypto_0.24.0-1_all.deb

├─python-attr_18.2.0-1_all.deb

├─python-automat_0.6.0-1_all.deb

├─python-cffi-backend_1.12.2-1_amd64.deb

├─python-constantly_15.1.0-1_all.deb

├─python-cryptography_2.6.1-3+deb10u2_amd64.deb

├─python-enum34_1.1.6-2_all.deb

├─python-hyperlink_17.3.1-2_all.deb

├─python-incremental_16.10.1-3_all.deb

├─python-ipaddress_1.0.17-1_all.deb

├─python-openssl_19.0.0-1_all.deb

├─python-pkg-resources_40.8.0-1_all.deb

├─python-pyasn1-modules_0.2.1-0.2_all.deb

├─python-pyasn1_0.4.2-3_all.deb

├─python-service-identity_16.0.0-2_all.deb

├─python-six_1.12.0-1_all.deb

├─python-twisted-bin_18.9.0-3_amd64.deb

├─python-twisted-core_18.9.0-3_all.deb

├─python-zope.interface_4.3.2-1+b2_amd64.deb

600学习网 » Kali零基础Web安全工程师实战就业班 立足Web安全领域的Kali零基础实战就业进阶班